# 007_Spring actuator未授权访问、Swagger-ui未授权访问、Spring eureka未授权访问说明及解决方案

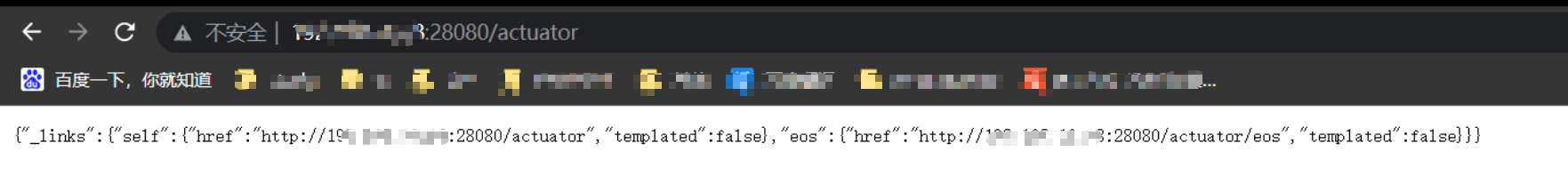

# spring actuator未授权访问

漏洞描述

Actuator 是 springboot 提供的用来对应用系统进行自省和监控的功能模块,借助于 Actuator 开发者可以很方便地对应用系统某些监控指标进行查看、统计等。在 Actuator 启用的情况下,如果没有做好相关权限控制,非法用户可通过访问默认的执行器端点 (endpoints)来获取应用系统中的监控信息。

解决方案

关闭/actuator 打开项目的配置文件application.properties添加 management.endpoints.enabled-by-default=false

验证

主要是/actuator后面的/info那些信息访问不到就可以,如,/actuator/info ,/health、/info、/metrics等。

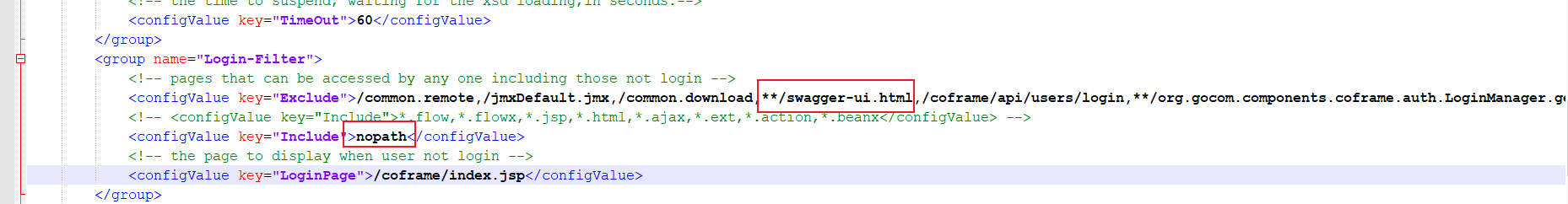

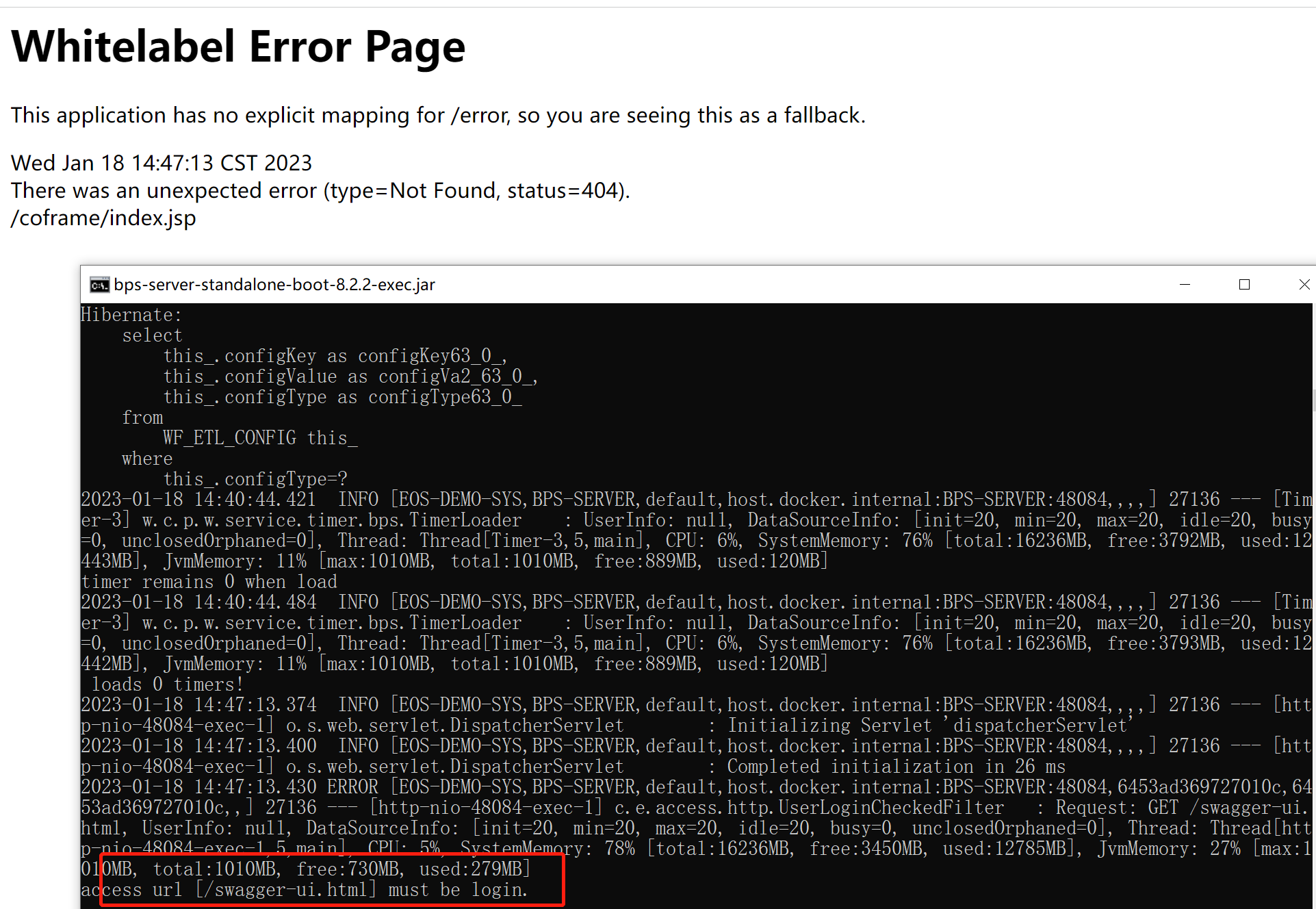

# swagger-ui未授权访问

漏洞描述

Swagger 是一个规范且完整的框架,用于生成、描述、调用和可视化RESTful风格的 Web 服务。

解决方案

在user-config.xml里删除以前的放行接口,如普元 EOS Platform 8.2 LA3,BPS、governor和网关中如何禁用swagger说明:

BPS:(AFCenter、Workspace应用修改方式相同)

1.{EOS_Platform_8.2LA3}\server\bps\config\BPS-SERVER\config\user-config.xml文件中删掉swagger的

2.将

2.将

3.在application.properties中添加配置:springfox.documentation.auto-startup=false 重启server

4.重启,验证

- Governor:

application.properties文件中添加如下配置:

springfox.documentation.auto-startup=false

- 网关:

网关没有用swagger,但是会出现上面这个页面,网关依赖去掉 springfox-swagger-ui-2.9.2.jar 这个就可以

以windows环境为例,参考命令:

1.解压并删除fatjar中 springfox-swagger-ui-2.9.2.jar

unzip eos-dap-gateway-boot-5.2.0-exec.jar -d test/ 注:具体请以实际为准,test为指定解压目录,此处仅供参考

或jar -xvf xxxxxx.jar

2.打包fatjar

jar -cvfM0 eos-dap-gateway-boot-5.2.0-exec.jar *

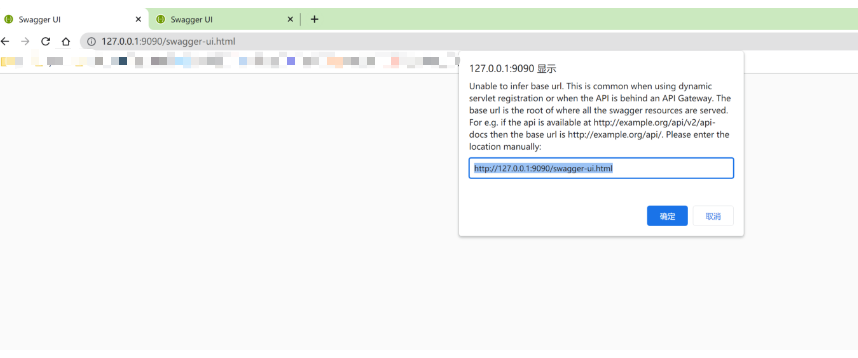

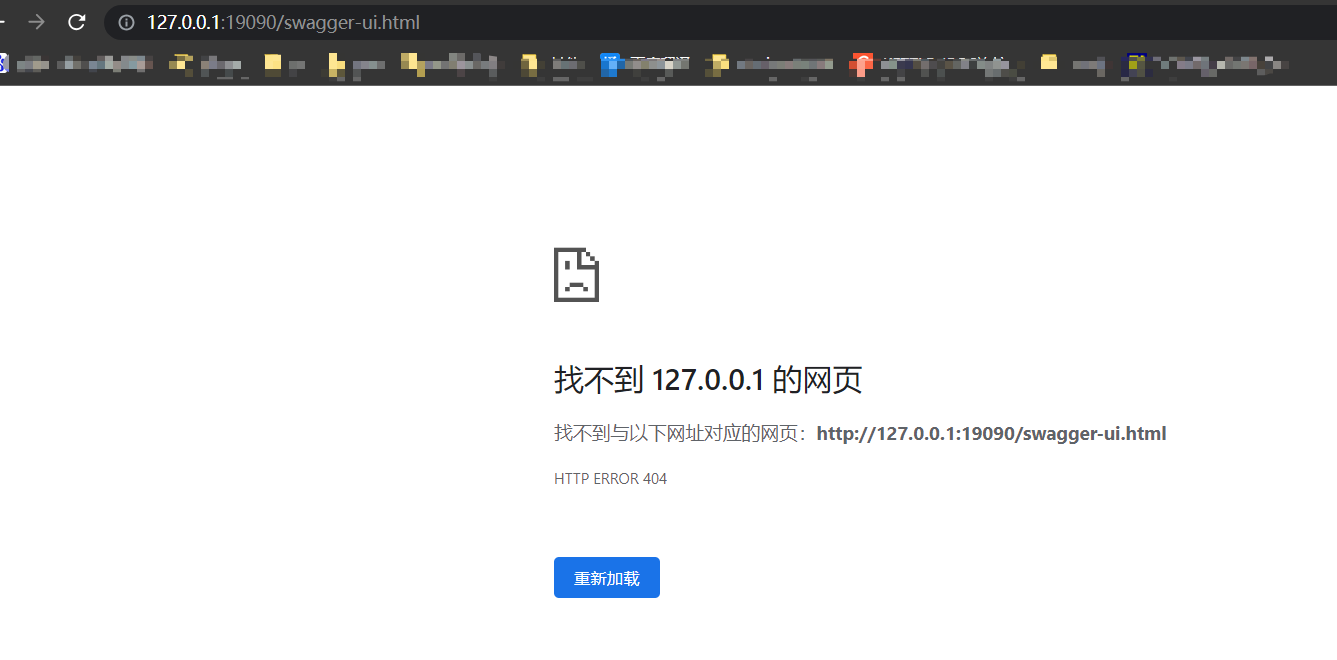

验证:

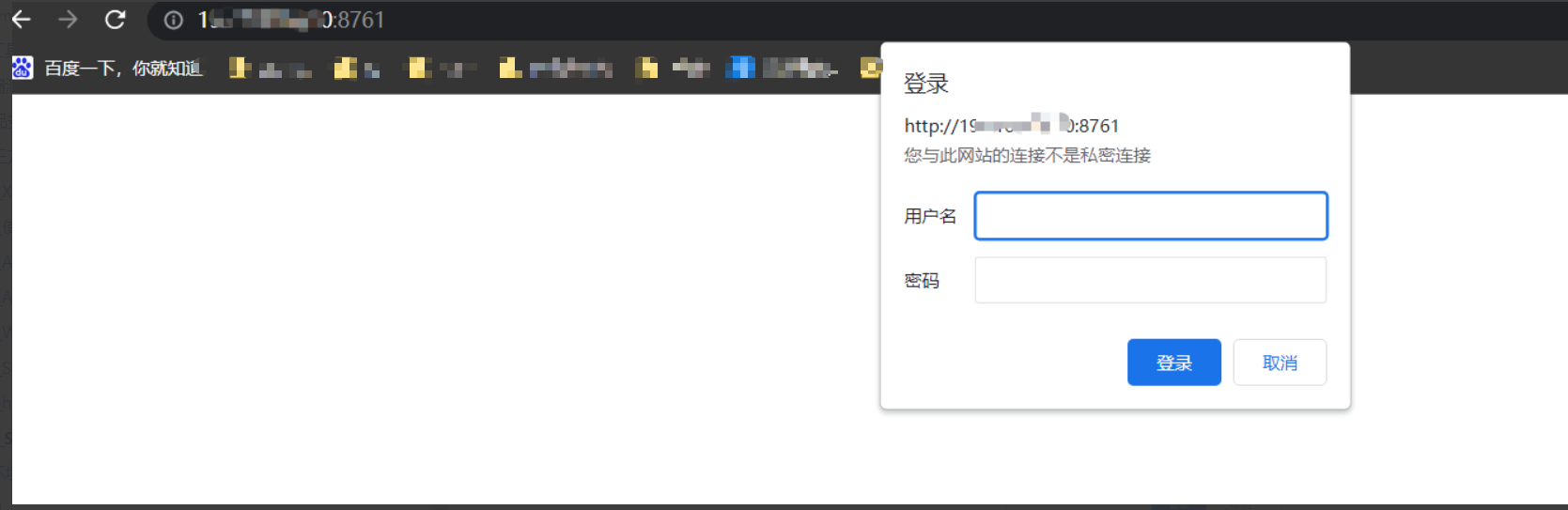

# Spring eureka未授权访问

漏洞描述

未授权访问 Spring eureka 页面

解决方案 说明:基于EOS Platform8.1.2已验证,其他类似可参考。

在Eureka Server的配置文件中添加以下配置 spring.security.enabled=true eureka.client.service-url.defaultZone=http://${spring.security.user.name}😒{spring.security.user.password}@${spring.cloud.client.ip-address}😒{server.port}/eureka/ spring.security.user.name=test spring.security.user.password=test 需注意,访问的时候,连接上要带上用户名和密码,访问的时候 要改成这样 eureka.client.service-url.defaultZone=http://${spring.security.user.name}😒{spring.security.user.password}@${spring.cloud.client.ip-address}😒{server.port}/eureka/

验证