# 014_DSP安全漏洞说明及解决方案

# 补丁方案

| 序号 | 产品版本 | 小补丁号 | 补丁主题 | 产品模块 | 补丁说明 | 备注 |

| 1 | DSP7.0 | DSP_7.0.0_SERVER_20240103_P1 | 解决DSP70,jobagent扫描出Apache HTTP/2拒绝服务漏洞 (CVE-2023-44487)、Eclipse Jetty 资源管理错误漏洞(CVE-2021-28165)、Eclipse Jetty 安全漏洞(CVE-2022-2048)漏洞 | DSP7.0 | ||

| 2 | DSP7.0 | DSP_7.0_Scheduler_20240304_P1 | 解决Scheduler扫描出Eclipse Jetty 安全漏洞(CVE-2022-2048)和Apache HTTP/2拒绝服务漏洞(CVE-2023-44487)安全漏洞 | DSP7.0 |

# 漏洞方案

# DSP7.0GA,未授权访问漏洞、信息泄露

漏洞描述:

1)DSP7.0GA,未授权访问。由于没有对相关敏感页面进行访问权限的检查,导致攻击者可未授权访问,从而获取敏感信息及进行未授权操作等。

漏洞地址:http://ip:port/dsp/actuator

2)DSP7.0GA信息泄露。由于没有对相关敏感页面进行访问权限的检查,导致攻击者可下载敏感信息文件,造成敏感信息泄露。

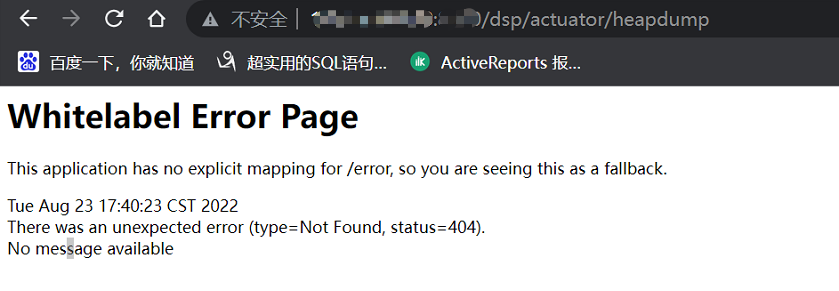

漏洞地址:http://ip:port/dsp/actuator/heapdump

漏洞解决方案:

修改governor\apache-tomcat-8.5.51\webapps\dsp\WEB-INF\classes\application.properties,将配置文件中添加如下参数: management.endpoints.web.exposure.include=env management.endpoints.enabled-by-default=false

漏洞修复验证

如下图: