# 013_DRCM安全漏洞说明及解决方案

# MongoDB未授权访问

# 漏洞描述

由于MongoDB数据库未对登录用户进行鉴权,导致存储在数据库的服务器密码泄露,可以直接登录应用服务器。

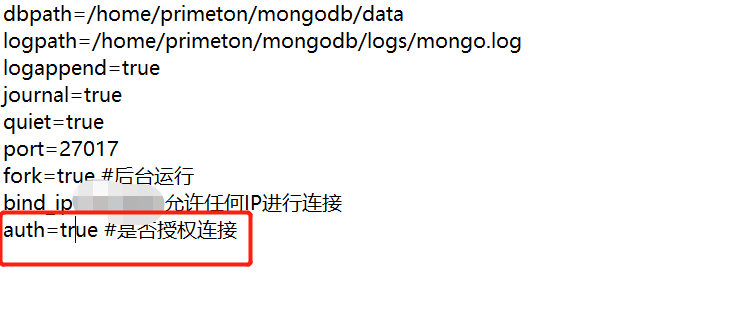

# 解决方案

| MonoDB未授权访问 | 修改方案:mongodb增加账号密码访问配置。涉及文件:在数据库中修改系统参数配置。 |

修改 /home/primeton/mongodb/mongodb.conf

# Nacos弱口令与Nacos未授权访问

# Nacos弱口令

漏洞描述

弱口令指的仅是包含简单数字和字母的口令,例如“123456”、“admin”等,因为这样的口令很容易被别人破解,从而使用户计算机或系统面临风险。

# Nacos未授权访问

漏洞描述

2020年12月29日,Nacos官方在github发布的issue中披露Alibaba Nacos存在一个由于处理User-Agent导致的未授权访问漏洞。通过该漏洞,攻击者可以进行任意操作,包括创建新用户并进行登录后操作。

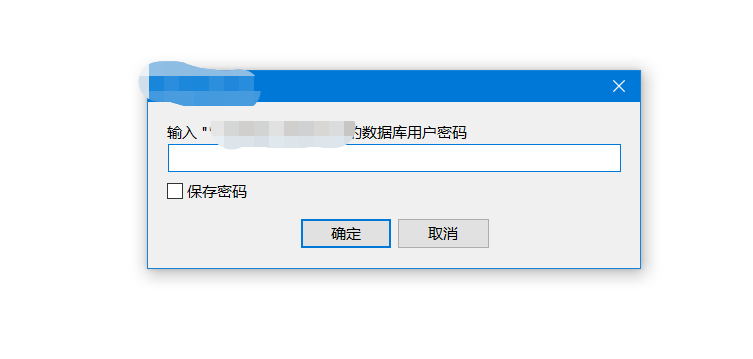

解决方案

| 2.1Nacos弱口令 | 修改方案:默认密码是nacos,修改强密码即可。涉及文件:密码在线通过nacos页面修改。 |

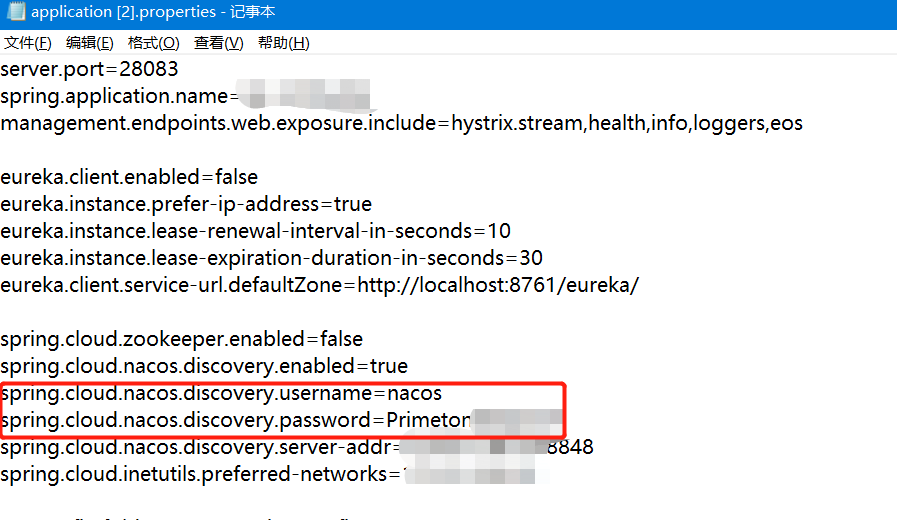

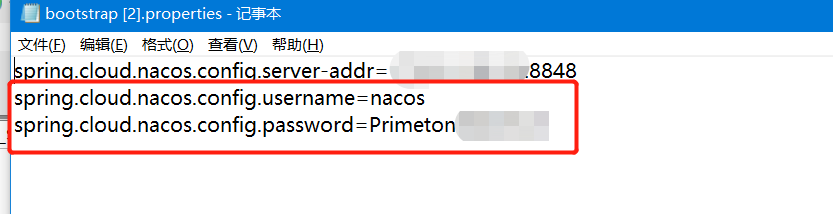

| 2.2Nacos未授权访问 | 修改nacos配置,开启权限过滤功能,并且在应用里增加账号密码配置。 涉及文件:{nacos-home}/conf/application.properties{service-home}/config/application-nacos.properties,{service-home}/config/bootstrap.properties 相关配置: nacos/application.properties nacos.core.auth.enabled=true application-nacos.properties spring.cloud.nacos.discovery.username=nacos spring.cloud.nacos.discovery.password=******* bootstrap.properties spring.cloud.nacos.config.username=nacos spring.cloud.nacos.config.password=******** |

修改/home/primeton/nacos/conf/application.properties 文件

通过nacos注册的所有应用增加 用户名密码配置

# Druid未授权访问

# 漏洞描述

由于没有对相关敏感页面进行访问权限的检查,导致攻击者可未授权访问,从而获取敏感信息进行未授权操作等。

# 解决方案

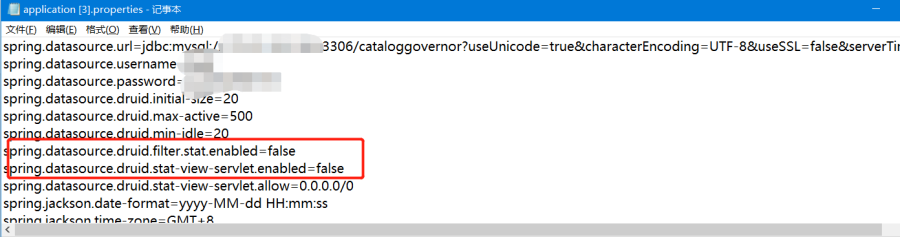

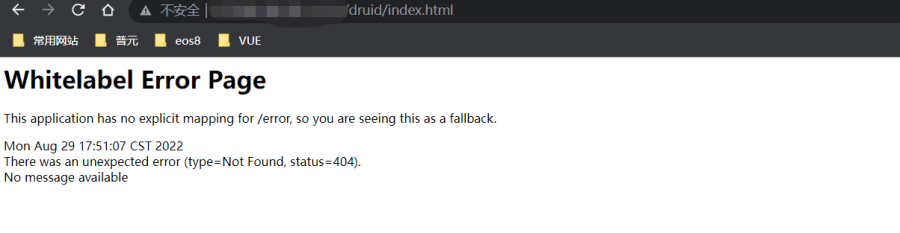

| Druid 未授权访问 | 修改方案:修改governor数据源配置,关闭druid监控页面。 涉及文件:{governor-home}/config/application.properties 相关配置: spring.datasource.druid.filter.stat.enabled=false spring.datasource.druid.stat-view-servlet.enabled=false |

http://ip:port/druid/index.html

# Redis未授权访问

# 漏洞描述

Redis在默认情况下,会绑定在0.0.0.0:6379,如果没有采用相关的策略,如配置防火墙规则避免其他非信任来源的IP访问,就会将Redis服务暴露在公网上;如果没有设置密码认证(默认为空)的情况下,会导致任意用户可以访问目前服务器下未授权访问Redis以及读取Redis数据。

# 解决方案

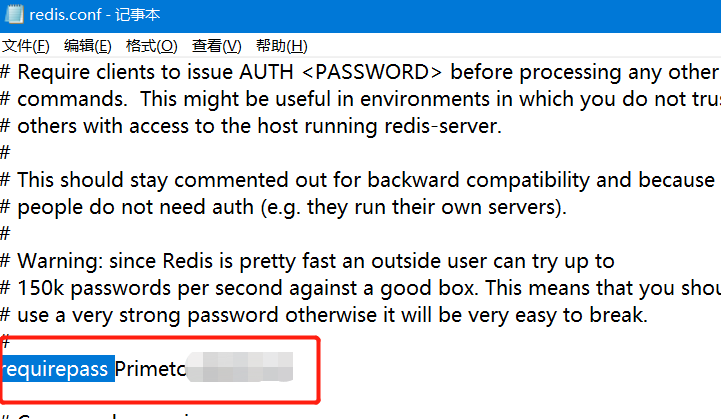

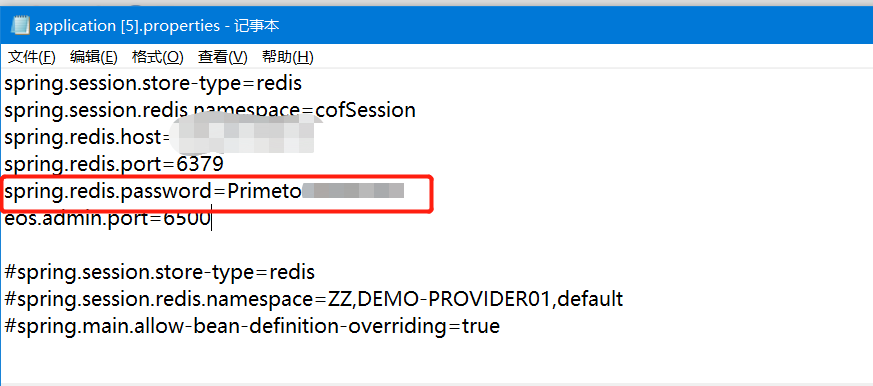

| Redis未授权访问 | 修改方案:redis增加账号密码配置。 涉及文件:{redis-home}/conf/redis.conf,{service-home}/config/application.properties 相关配置:requirepass ******. |

# 未授权访问与信息泄露

# 未授权访问

漏洞描述

由于没有对相关敏感页面进行访问权限的检查,导致攻击者可未授权访问,从而获取敏感信息及进行未授权操作等。

# 信息泄露

漏洞描述

由于没有对相关敏感页面进行访问权限的检查,导致攻击者可下载敏感信息文件,造成敏感信息泄露。

解决方案

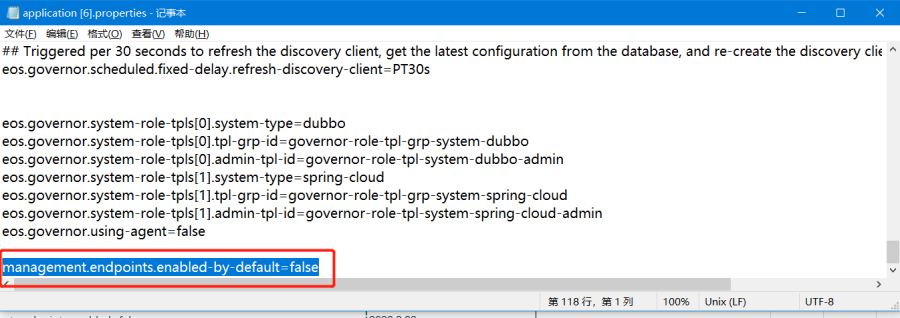

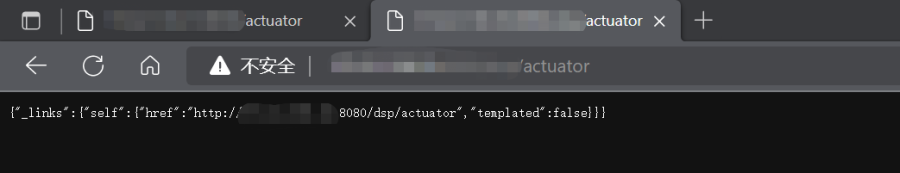

| 5.1未授权访问 | 修改方案:关闭actuator访问。 涉及文件:{service-home}/config/application.properties 相关配置:management.endpoints.enabled-by-default=false |

| 5.2信息泄露 | 修改方案:关闭actuator访问。 涉及文件:{server}/config/application.properties 相关配置:management.endpoints.enabled-by-default=false |

http://ip:port/actuator

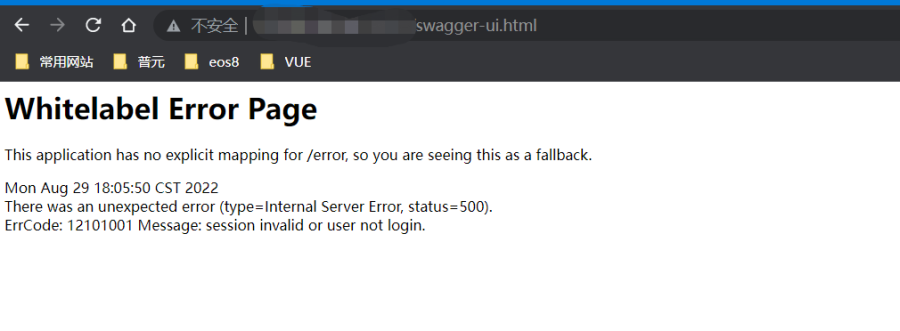

# 接口文档泄露

漏洞描述

由于没有对相关敏感页面进行访问权限的检查,导致攻击者可未授权访问,从而获取敏感信息及进行未授权操作等。

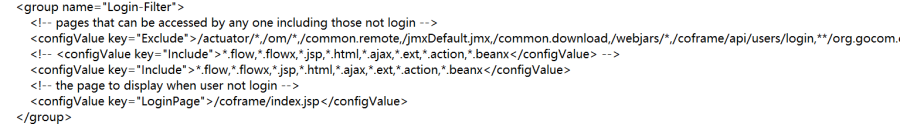

| 接口文档泄露 | 修改方案:增加swaggerui配置,关掉swaggerui 涉及文件:{service-home}/config/user-config.xml 相关配置:如下图 |

移除exclude 中 /swagger-ui

http://ip:port/swagger-ui.html