# 004_PAS安全漏洞说明及补丁方案

# PAS企业版

| 注:【备注】为3rd为第三方的补丁 | |||||

| 序号 | 产品版本 | 小补丁号 | 补丁主题 | 补丁说明 | 备注 |

| 1 | PAS6.5_1733 | PAS_6.5_20240110_P1 | 解决PAS6.5_1733请求响应中包含Server header信息的问题 | 基于PAS6.5_1733版本出的补丁 | |

| 2 | PAS6.5 SP2 | AppServer_6.5_20220308_P1 | 修复CNVD-C-2022-122084 Primeton AppServer管理控制台存在弱口令的漏洞,该补丁会修改auditor、admin、operator用户登录管理控制台的默认密码 | 补丁适用于PAS6.5 SP2 build1825之前的版本,之后的版本,已修复此漏洞 | |

| 3 | PAS6.5.101 | PAS_6.5_20231016_P1 | PAS管理控制台安全扫描,这个请求common/j_security_check扫出了Clickjacking: X-Frame-Options header漏洞 | 基于PAS6.5.101版本出的补丁 | |

| 4 | PAS_6.5_20231019_P1 | PAS管理控制台,扫出了中危漏洞:HTML form without CSRF protection,修复该漏洞 | 基于PAS6.5.101版本出的补丁 | ||

| 5 | PAS6.5.103 | PAS_6.5_20230927_P1 | 解决PAS6.5.103请求响应中包含Server header信息的问题 | 仅适用于PAS6.5.103版本 | |

| 6 | PAS6.5.104 | PAS_6.5_20230714_P1 | 修复:DynamicLogController模块,存在后台任意文件上传的漏洞 | PAS6.5.102之前的版本没有这个漏洞,PAS6.5.102-PAS6.5.104版本有此漏洞,可以用此补丁解决 | |

| 7 | 3RD_SECURITY_20230719_C1 | 修复Jackson-databind反序列化远程代码执行漏洞(CVE-2020-24616) | 基于PAS6.5.104版本出的补丁 | ||

| 8 | 3RD_SECURITY_20230719_C2 | 修复Apache Commons Collections 反序列化漏洞 | 基于PAS6.5.104版本出的补丁 | ||

| 9 | PAS_6.5_20230810_P1 | 修复:低权限用户osgi shell远程命令执行漏洞 | 适用于PAS6.5.104及104之前的版本 | ||

| 10 | PAS_6.5_20230810_P2 | 修复:低权限用户任意文件读取的漏洞 | 适用于PAS6.5.104及104之前的版本 | ||

| 11 | PAS_6.5_20230816_P1 | PAS管理控制台,下载“Dump备份”的功能,有任意文件下载漏洞,修复该漏洞 | 适用于PAS6.5.104及104之前的版本 | 同时打这个补丁和PAS_6.5_20230811_C1的时候,先打PAS_6.5_20230811_C1,因为两个补丁都会修改web.xml | |

| 12 | PAS_6.5_20231018_P1 | 修复用tenable公司的nessus工具扫描出了中级漏洞:JQuery 1.2 < 3.5.0 Multiple XSS | 基于PAS6.5.104版本出的补丁 | ||

# 通过方案解决的安全漏洞

# 1、SSL/TLS 服务器瞬时 Diffie-Hellman 公共密钥过弱【原理扫描】的解决方案

漏洞描述 SSL/TLS 服务器瞬时 Diffie-Hellman 公共密钥过弱【原理扫描】

解决方案

PAS管理控制台—>配置—>应用所在的PAS实例配置下—>JVM设置—>JVM选项,增加这个选项:-Djdk.tls.ephemeralDHKeySize=2048

重启应用所在的PAS实例

再次用绿盟扫描,没有出现上述漏洞

# 2、检测到目标URL存在http host头攻击漏洞的 解决方案

漏洞描述

检测到目标URL存在http host头攻击漏洞

解决方案

实例新增虚拟服务器 以应用 login 部署在独立实例 inst1 上为例 [ 菜单 - 配置 - inst1-config - 虚拟服务器 ],点击 <新增> 按钮

ID 唯一标识, 主机填写访问ip或域名,这里以本机ip做举例。若需要多个地址,使用 , 做分隔。 SSO Cookie Http Only 勾选, 网络监听程序选中 http-listener-1 和 http-listener-2 ,编写完成后保存。

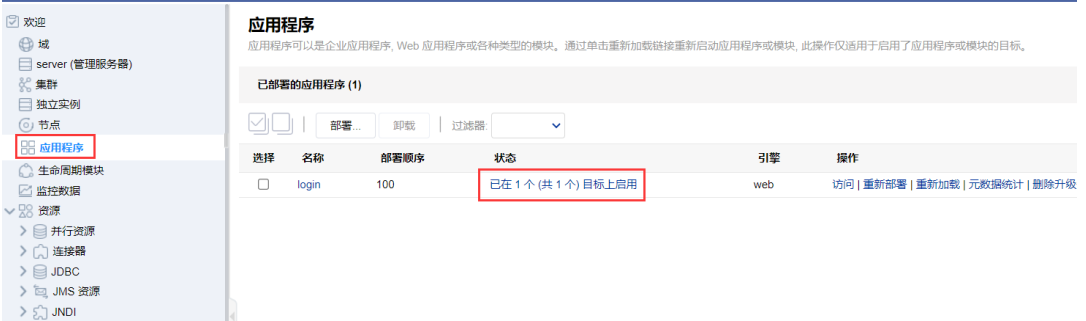

- 应用部署选择新增的虚拟主机

点击 [ 菜单 - 应用程序 - 状态 ]

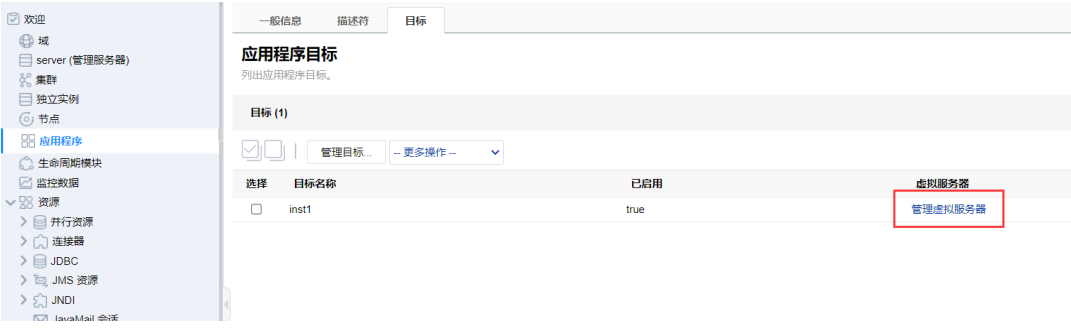

点击独立实例 inst1 对应的 [ 管理虚拟服务器]

选中新建的虚拟服务器,移除 server 虚拟服务器,并保存

此时只能通过新增的虚拟服务器时设定的IP或域名进行访问。

# 3、检测到目标URL启用了不安全的HTTP方法、检测到目标服务器启用了OPTIONS方法解决方案

漏洞描述

检测到目标URL启用了不安全的HTTP方法: 检测到目标Web服务器配置成允许下列其中一个(或多个)HTTP 方法:DELETE, SEARCH,COPY,MOVE, PROPFIND, PROPPATCH, MKCOL ,LOCK ,UNLOCK 。 这些方法表示可能在服务器上使用了 WebDAV。由于dav方法允许客户端操纵服务器上的文件,如果没有合理配置dav,有可能允许未授权的用户对其进行利用,修改服务器上的文件。

检测到目标服务器启用了OPTIONS方法: OPTIONS方法是用于请求获得由Request-URI标识的资源在请求/响应的通信过程中可以使用的功能选项。通过这个方法,客户端可以在采取具体资源请求之前,决定对该资源采取何种必要措施,或者了解服务器的性能。OPTIONS方法可能会暴露一些敏感信息,这些信息将帮助攻击者准备更进一步的攻击

解决方案

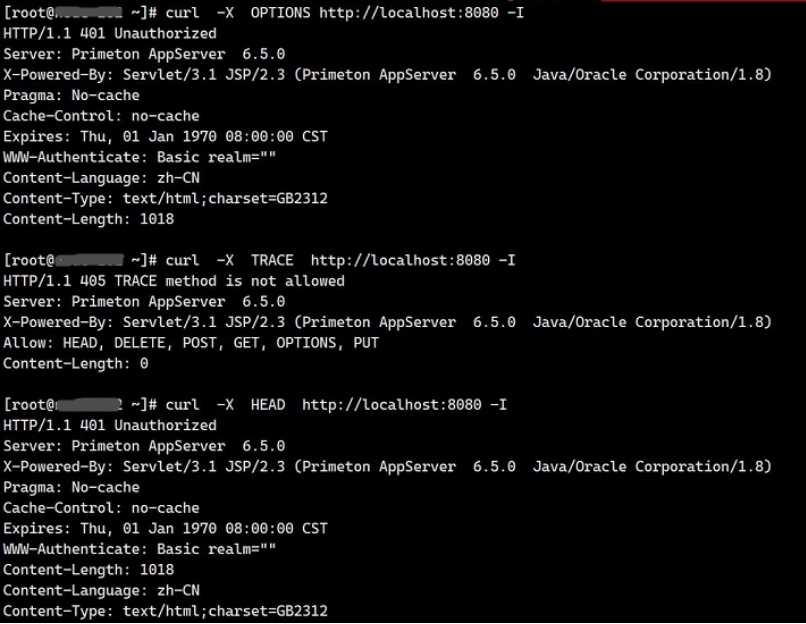

以hello应用为例,hello应用部署在默认实例server上端口为8080。

配置步骤:

1、停止PAS

2、修改 {PAS安装目录}/pas6/pas/domains/domain1/config/default-web.xml

在 <welcome-file-list> 和 <login-config> 之间增加如下配置(注:禁用方法根据实际情况配置):

<security-constraint>

<web-resource-collection>

<web-resource-name>fortune</web-resource-name>

<url-pattern>/*</url-pattern>

<http-method>PUT</http-method>

<http-method>MOVE</http-method>

<http-method>COPY</http-method>

<http-method>DELETE</http-method>

<http-method>PROPFIND</http-method>

<http-method>SEARCH</http-method>

<http-method>MKCOL</http-method>

<http-method>LOCK</http-method>

<http-method>UNLOCK</http-method>

<http-method>PROPPATCH</http-method>

<http-method>HEAD</http-method>

<http-method>OPTIONS</http-method>

<http-method>TRACE</http-method>

</web-resource-collection>

<auth-constraint></auth-constraint>

</security-constraint>

3、启动PAS

4、使用 curl -X OPTIONS http://localhost:8080 -I 命令测试

# 4、TLS 1.0 enabled、TLS 1.1 enabled解决方案

漏洞描述

Web 服务器支持通过 TLS1.0 进行加密,由于固有的安全问题,该协议已于 2021年3月正式弃用。 此外,当用于保护传入或传出网站的敏感信息时,TLS1.0 不被视为 PCI 数据安全Q标准 3.2(.1)定义和要求的“强加密"。 根据 PCI的说法,"为了满足 PC 数据安全标准(PCI DSS)用于保护支付数据。

解决方案

PAS管理控制台,配置—>找到应用所在实例的配置—>网络配置—>网络监听程序—>选择https访问使用的监听程序—>SSL,取消“TLS”选项。 以server实例为例,取消“TLS1.1”选项的位置,参见如下截图

# 5、检测到目标主机可能存在缓慢的HTTP拒绝服务攻击 解决方案

漏洞描述

缓慢的HTP拒绝服务攻击是一种专门针对于Web的应用层拒绝服务攻击,攻击者操纵网络上的肉鸡,对目标Web服务器进行海量HTP请求攻击,直到服务器带宽被打满,造成了拒绝服务。

解决方案

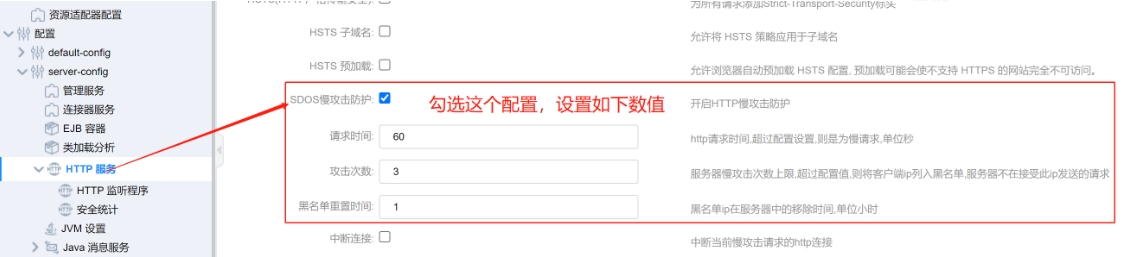

PAS6.5.105里提供了修复这个漏洞的功能,使用方式如下: 登录PAS管理控制台—>配置—>%应用所在实例的配置%—>HTTP服务,勾选“SDOS慢攻击防护”并根据项目情况配置:请求事件、攻击次数和黑名单重置时间

# 6、PAS6.5.101扫描出漏洞:启用不安全的TLS1.0协议 解决方案

漏洞描述

TLS全称为:Transport Layer Security——安全传输层协议,用于在两个通信应用程序之间提供保密性和数据完整性。TLS 1.0是于1996年发布的老版协议,使用的是弱加密算法和系统。比如SHA-1和MD5,这些算法和系统十分脆弱,存在重大安全漏洞,容易受到降级攻击的严重影响。

解决方案

在{PAS安装目录}/pas6/pas/domains/domain1/config/domain.xml文件http-listener-2中的ssl添加两个配置:tls-enabled="false" tls11-enabled="false",重启PAS。配置参见下图:

# 7、PAS6.5.105扫描出漏洞:目标主机支持RSA密钥交换 解决方案

漏洞描述

目标主机支持RSA密钥交换意味着缺乏前向保密,存在历史流量解密风险,是过时且不推荐使用的配置,建议更新为ECDHE 等临时密钥交换算法,以塔强会话安全性和隐私保护。

解决方案

PAS管理控制台,配置—>找到应用所在实例的配置—>网络配置—>网络监听程序—>选择https访问使用的监听程序—>SSL, ECC密码套件选择如下套件,重启实例。 TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256、 TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384、 TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256、 TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384

以server实例为例,参见如下截图:

# 8、HTTP 响应头X-Powered-By 泄露框架信息漏洞 解决方案

漏洞描述

HTTP 响应头X-Powered-By 泄露框架信息漏洞

解决方案

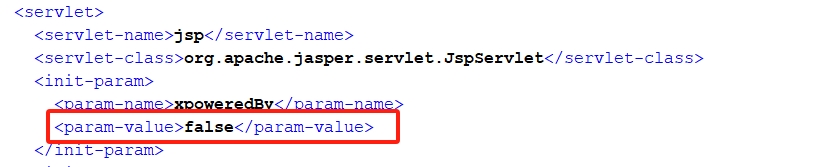

修改{PAS安装目录}/pas/domains/domain1/config/default-web.xml文件,把xpoweredBy的值改成false, 重启PAS。