# 007_MDM安全漏洞说明及补丁方案

# 补丁方案

| 注:【备注】为3rd为第三方的补丁 | ||||||

| 序号 | 产品版本 | 小补丁号 | 补丁主题 | 产品模块 | 补丁说明 | 备注 |

| 1 | MDM7.0GA | MDM_7.0_SERVER_20221216_P1 | MDM7.0GA登录错误消息凭证枚举漏洞 | MDM | ||

| 1 | MDM7.2GA | MDM_7.2_SERVER_20250401_P2 | api/mdm/common/roleCode接口存在口令中危漏洞,password属性显示为加密后字符串。 | MDM | ||

# 解决方案

# MDM7.0GA用户名密码明文传输中危漏洞

漏洞描述:

MDM7.0GA用户名密码明文传输,即在请求的过程中,请求数据是以明文的方式发送的。

解决方案:

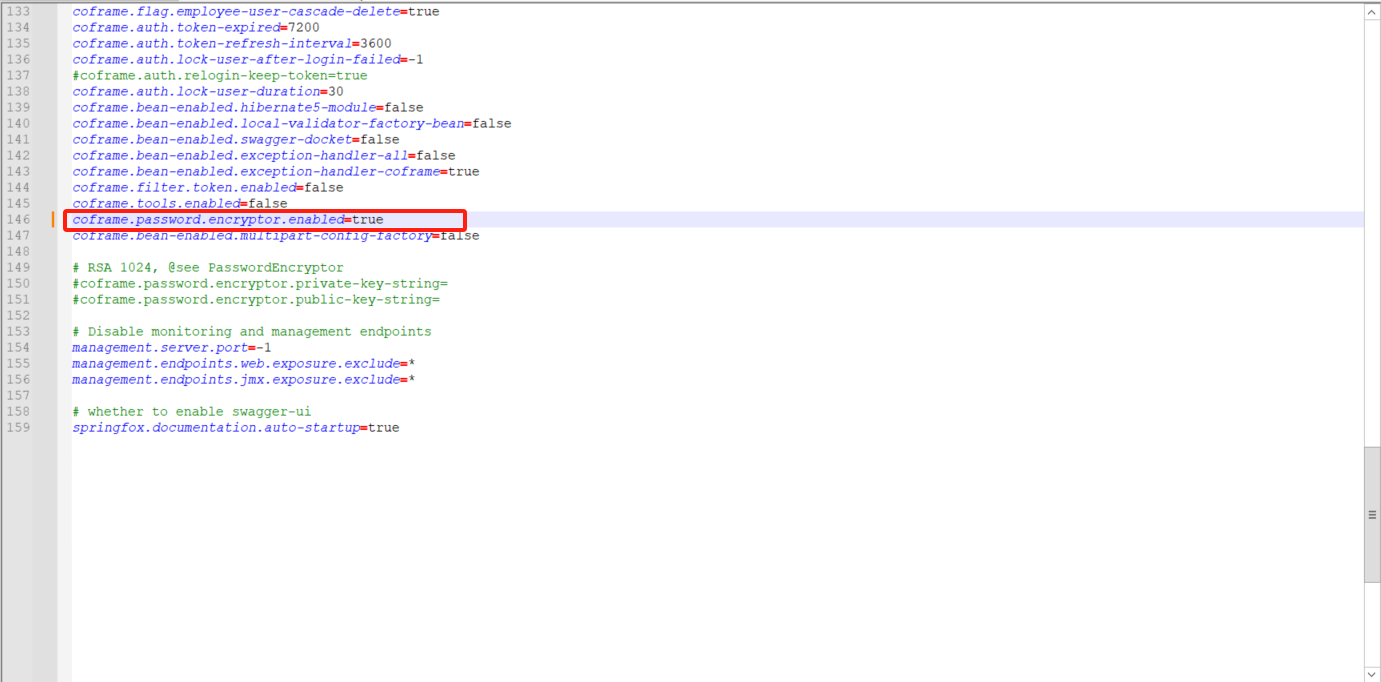

1.在config/application.properties修改coframe.password.encryptor.enabled为true

2.重启主数据后端服务。

# MDM7.0GA Spring Boot Actuator 未授权访问漏洞

漏洞描述:

Actuator 是 Spring Boot 提供的服务监控和管理中间件。当 Spring Boot 应用程序运行时,它会自动将多个端点注册到路由进程中。而由于对这些端点的错误配置,就有可能导致一些系统信息泄露、 XXE、甚至是 RCE等安全问题。

- 解决方案:

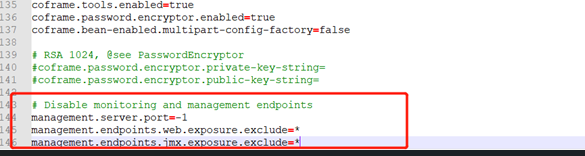

1.在config/application.properties中增加如下配置,屏蔽Actuator:

#Disable monitoring and management endpoints

management.server.port=-1

management.endpoints.web.exposure.exclude=*

management.endpoints.jmx.exposure.exclude=*

2.重启主数据后端服务。

# MDM7.0GA 暴力破解漏洞

漏洞描述:

暴力破解产生是由于服务器没有对接收的参数进行限制,导致攻击者可以通过暴力手段进行破解所需要的信息(如账号,密码,验证码等)。

解决方案:

1.在config/application.properties文件中修改如下配置:

coframe.auth.lock-user-after-login-failed=-1

coframe.auth.lock-user-duration=30

2.重启主数据后端服务

# MDM7.0GA Logback 远程代码执行中危漏洞(CVE-2021-42550)

漏洞描述:

Logback存在远程代码执行漏洞,有编辑配置文件所需权限的攻击者可以制作恶意配置,允许执行从 LDAP 服务器加载的任意代码。

解决方案:

可在官网下载漏洞修复建议的jar文件,将logback升级到漏洞修复建议的版本。

1.停止服务,使用压缩工具(例如360压缩工具),在com.primeton.mdm.boot-7.0.0-GA-exec.jar/BOOT-INF/lib目录下删除logback-classic-1.2.3.jar和logback-core-1.2.3.jar。

2.将升级后的jar包 例如:logback-classic-1.2.9.jar、logback-core-1.2.9.jar 放至%MDM安装目录%/lib目录下,启动服务。

# MDM7.0GA XStream反序列化命令执行漏洞(CVE-2021-29505)

漏洞描述:

XStream在解析XML文本时使用黑名单机制来防御反序列化漏洞,但是其 1.4.16及之前版本黑名单存在缺陷。攻击者可以操纵已处理的输入流并替换或注入对象,从而在服务器上执行本地命令。

解决方案:

升级MDM7.0GA小版本至最新版,介质请联系普元销售获取。

# MDM7.0GA Apache Tomcat 请求走私高危漏洞(CVE-2022-42252)

漏洞描述:

Apache Tomcat是美国阿帕奇(Apache)基金会的一款轻量级Web应用服务器。该程序实现了对Servlet和JavaServer Page(JSP)的支持。 Apache Tomcat 存在输入验证错误漏洞,该漏洞源于当 rejectIllegalHeader 设置为 false 时,Tomcat 可能存在请求走私问题(Request Smuggling)。

解决方案:

升级MDM7.0GA小版本至最新版,介质请联系普元销售获取。